Нормативная документация -> ГОСТ Р 53131-2008 Защита информации. Рекомендации по услугам восстановления после чрезвычайных ситуаций функций и механизмов безопасности информационных и телекоммуникационных технологий. Общие положения ->

Приложение А

(обязательное)

Восстановление информационно-коммуникационных технологий

после чрезвычайной ситуации

А.1 Общая информация

Предоставление услуг по восстановлению ИКТ после чрезвычайной ситуации независимо от того, обеспечивается ли оно внутренними силами организации или осуществляется с привлечением внешних ресурсов, должно соответствовать рекомендациям, описанным в последующих пунктах. Следование рекомендациям гарантирует, что услуги по восстановлению ИКТ после ЧС были реализованы после должного рассмотрения непредвиденных событий, могущих оказывать влияние на способность выполнения обязательств по обслуживанию, и взаимосвязанного уменьшения риска посредством предварительных соглашений с другими провайдерами услуг в данной области деятельности.

Следует отметить, что:

a) эти рекомендации будут в различной степени применимы к провайдерам услуг по восстановлению ИКТ после ЧС. Провайдеры услуг по восстановлению ИКТ после ЧС должны интерпретировать смысл этих рекомендаций в контексте конкретных мощностей и услуг, которые они предлагают или намерены предлагать;

b) когда провайдеры услуг по восстановлению ИКТ после ЧС заключают договор или оговаривают соглашения об уровне сервиса с организациями, необходимо учитывать вопрос близости площадки.

А.2 Стабильность внешней среды

Стабильность внешней среды важна для непосредственного функционирования центра по восстановлению, а также для безопасности и благополучия персонала при поездках. Коммунальные услуги, необходимые для функционирования центра по восстановлению, такие, как энергоснабжение и телекоммуникации, могут быть затронуты нестабильностью внешней среды. Безопасность персонала при поездках в центр по восстановлению и из него может зависеть от нарушений в работе транспортной системы. Благополучие персонала и общественная деятельность после работы также могут быть ограничены ненадежной внешней средой. Частое возникновение в крупном масштабе следующих видов действий будет указывать на лежащую в их основе нестабильность внешней среды:

a) забастовки;

b) демонстрации;

c) нарушения общественного порядка;

d) насильственные преступления;

e) природные бедствия;

f) пандемии;

g) намеренные атаки (например, террористические акты, биологические атаки).

А.3 Менеджмент активов

А.3.1 Общая информация

Провайдеры услуг должны обеспечивать, чтобы активы, размещенные в их помещениях для восстановления ИКТ после ЧС, могли быть точно идентифицированы, установлены и своевременно извлечены, когда они потребуются организациям. Помимо вычислительного и взаимосвязанного оборудования активы включают прикладные программы, важнейшие записи, хранящиеся на носителях данных (магнитных или иных), и необходимую операционную документацию, которые размещают в операционных помещениях провайдеров услуг для восстановления ИКТ после ЧС и (или) аварии.

А.3.2 Права собственности и привилегии организации

Провайдеры услуг должны подробно документировать и актуализировать список активов, размещенных в их помещениях для восстановления ИКТ после ЧС. В случае привлечения провайдеров услуг список активов должен быть включен в договоры о предоставлении услуг, в которых должны быть соответствующие пункты для идентификации их прав собственности и привилегий.

А.3.3 Защита активов

Для всех активов, размещенных в помещениях для восстановления ИКТ после ЧС, провайдеры услуг должны обеспечивать выполнение следующего:

a) список активов поддерживается (это может быть осуществлено за счет использования менеджмента конфигурации систем и взаимосвязанных процессов, поддерживающих детали текущих версий документации, программных средств и всех остальных активов (ИСО/МЭК 20000 [9], [10] предоставляет руководство по учреждению менеджмента конфигурации));

b) все активы помечаются/маркируются способом, уникально идентифицирующим право собственности;

c) в случае предоставления услуг по восстановлению ИКТ после ЧС с привлечением внешних ресурсов организации и привлеченные провайдеры услуг не должны демонстрировать точные названия организаций в ярлыках/маркировке активов, чтобы не подвергать риску безопасность. Например, на оборудовании, размещенном на коллективно используемых стеллажах, ярлыки/маркировка не должны включать точные названия организаций.

Провайдеры услуг должны установить «системы»1) для защиты, поддержки, установления местонахождения, извлечения и возврата всех помеченных/промаркированных активов организации, размещенных в их помещениях, и обеспечить, чтобы активы организации для восстановления ИКТ после ЧС:

a) размещали и хранили в безопасной среде;

b) поддерживали в хорошем рабочем состоянии с помощью установки соответствующих средств контроля влияния внешней среды;

c) не использовали или не перебрасывали для других целей, кроме установленных в договоре;

и чтобы местоположение активов организации для восстановления ИКТ после ЧС было возможно точно отследить для извлечения.

В случае предоставления услуг по восстановлению ИКТ после ЧС с привлечением внешних ресурсов привлеченные провайдеры услуг должны обеспечивать, чтобы:

a) организации были проинформированы в случае перемещения их активов;

b) активы организации извлекали и возвращали в заранее определенные и согласованные временные интервалы, когда приходит запрос от организаций;

c) организации заранее предупреждались и их активы возвращались им в соответствии с надлежащими установленными и согласованными процедурами до начала любой конфискации или прекращения работы.

Организации должны рассмотреть следствия хранения данных для восстановления после ЧС и других активов за национальными границами и обеспечить соответствие всем необходимым в данном случае правовым и нормативным требованиям.

А.3.4 Доступность документации

Провайдеры услуг (если этого требуют их соглашения об уровне сервиса) и организации должны поддерживать резервные копии планов, процедур на случай ЧС/аварии и другой важной документации для осуществления менеджмента аварий и ЧС, включая подробности того, как связаться с персоналом, и о точках доступа для аварийных услуг. Такие резервные планы, процедуры и другую важную информацию необходимо хранить во внешних легкодоступных местах.

А.4 Близость площадки

Площадки для восстановления после ЧС должны находиться в таких географических регионах, которые вряд ли будут затронуты той же ЧС/аварией, что и основные площадки организаций. Вопрос близости площадок и соответствующих рисков следует принимать во внимание, когда провайдеры услуг по восстановлению ИКТ после ЧС заключают договор и обговаривают соглашения об уровне сервиса с организациями.

А.5 Менеджмент отношений с поставщиками

А.5.1 Общая информация

Провайдеры услуг должны оценивать соответствующие риски, а затем принимать адекватные меры для обеспечения того, чтобы критически важное оборудование и услуги могли быть предоставлены их поставщиками в заранее определенные и согласованные временные интервалы. Такими поставщиками могут быть исходные производители оборудования и (или) фирмы-поставщики.

Приведенные ниже рекомендации применяют только к оборудованию, предоставляемому провайдерами услуг. Организациям, разместившим свое оборудование на площадке для восстановления, следует оформить собственные договоренности со своими производителями или поставщиками оборудования.

А.5.2 Поддержка критически важного оборудования

Провайдеры услуг должны установить процедуры для обеспечения специальной поддержки критически важного оборудования его поставщиками, например процедуры для обеспечения замены и поставки критических компонентов ИКТ в заранее определенные и согласованные сроки.

А.5.3 Система поставки

Провайдеры услуг должны обеспечить, чтобы была разработана система поставки, управляющая поставкой оборудования, как новых приобретений, так и замены. Система должна охватывать следующие аспекты:

a) формы поставки и время выполнения заказа на оборудование и запасные части;

b) гарантийный период в случав любых возникающих дефектов;

c) соответствующую предлагаемую поддержку с точки зрения установки, введения в строй и обучения при необходимости;

d) для каждого критически важного компонента ИКТ предоставление дополнительной информации, включая:

1) описание — название, номер устройства и дату приобретения;

2) производителей;

3) поставщиков;

4) наличие;

5) сроки поставки и установки.

А.5.4 Оборудование, предоставляемое третьей стороной

Провайдеры услуг должны обеспечить, чтобы в случае, когда оборудование может быть предоставлено третьей стороной в аренду или в наем, договоры с такими поставщиками включали следующие положения:

a) ремонт и замена неисправных частей в случае неправильного срабатывания оборудования;

b) идентификация оборудования, не покрывающегося страховкой;

c) сроки и условия возвращения поставщикам арендованного оборудования.

А.5.5 Персонал, предоставляемый третьей стороной

Провайдеры услуг должны установить процедуры для обеспечения квалификации и надежности персонала поставщика, непосредственно вовлеченного в поддержку их услуг по восстановлению. Это должно охватывать персонал, предоставляемый поставщиками для:

a) технического обслуживания и ремонта средств и оборудования на месте и вне места эксплуатации;

b) обеспечения постоянной поддержки услуг в помещениях провайдера услуг в качестве работающего по договору персонала для провайдеров услуг. Эти договоры должны охватывать:

1) предоставление замены в заранее определенные и согласованные сроки, если предоставляемый и работающий по договору персонал недоступен или не способен выполнять порученные задачи по восстановлению ИКТ после ЧС;

2) подтверждение любых необходимых проверок надежности работающего по договору персонала.

А.6 Соглашения о привлечении внешних ресурсов

А.6.1 Общая информация

Провайдеры услуг могут оформлять соглашения о привлечении внешних ресурсов со своими поставщиками на временной или постоянной основе. В отличие от менеджмента отношений с поставщиками третьей стороны, связанного с оборудованием и услугами, предоставляемыми поставщиками, провайдер услуг может обладать меньшей степенью контроля в любом соглашении о привлечении внешних ресурсов. Поэтому выбору и менеджменту отношений с привлеченными поставщиками следует уделять больше внимания. Это включает обеспечение понимания поставщиком специфики деловых потребностей провайдера услуг, более строгие договорные соглашения, более тщательные периодические проверки соглашений о привлечении внешних ресурсов, внимательную проверку средств контроля безопасности поставщика, а также квалификации и надежности персонала поставщика.

Такие соглашения о привлечении внешних ресурсов не должны оказывать влияния на способность провайдеров услуг оказывать услуги организациям. Кроме того, основная ответственность за оказание услуг по-прежнему лежит на провайдерах услуг и не может быть возложена на третью сторону.

А.6.2 Информированность поставщиков

Провайдеры услуг должны обеспечить, чтобы все внешние стороны, вовлеченные в механизм привлечения внешних ресурсов, включая субподрядчиков, сознавали свои обязанности и обязательства по поддержке услуг провайдера услуг. Например, следует проводить периодические информационные совещания для всех привлеченных поставщиков.

А.6.3 Договорное соглашение

Провайдеры услуг должны обеспечить, чтобы обязанности и обязательства привлеченных поставщиков, включая их субподрядчиков, были зафиксированы в договорных соглашениях. Например, привлеченные поставщики должны пополнять ресурсы в заранее определенный и согласованный период времени.

А.6.4 Периодическая проверка

Провайдеры услуг должны проверять риски привлечения внешних ресурсов поставщиков по крайней мере ежегодно. В ходе проверок необходимо изучать:

a) финансовое благополучие и жизнеспособность поставщиков;

b) новые возможности альтернативных поставок.

А.6.5 Средства контроля безопасности поставщиков

Провайдеры услуг должны обеспечить, чтобы всеми сторонами, вовлеченными в соглашения о привлечении внешних ресурсов, был принят идентичный уровень физических, логических и других средств контроля безопасности для ограничения и защиты доступа к функциям провайдера услуг, осуществляемым с привлечением внешних ресурсов. Это должно охватывать все взаимосвязанное оборудование, программные и аппаратные средства и помещения.

Провайдеры услуг должны также обеспечить проведение ими регулярных аудитов всех физических, логических и других необходимых средств контроля безопасности, устанавливаемых привлеченными сторонами.

А.6.6 Качество персонала поставщика

Провайдеры услуг должны обеспечить, чтобы у всех привлеченных поставщиков были формальные политики и процедуры в отношении найма персонала для предоставления услуг. Эти политики и процедуры должны быть частью договорного соглашения с привлеченными поставщиками и включать:

a) требования к квалификации и опыту персонала;

b) необходимость проверки (проверок) надежности персонала поставщика, когда это нужно;

с) политики, касающиеся, например, этики, поведения, полового или расового притеснения;

d) политики и процедуры, связанные с мониторингом функционирования;

e) политики и процедуры, касающиеся замены персонала.

А.7 Информационная безопасность

А.7.1 общая информация

Провайдеры услуг должны обеспечить, чтобы ИБ организаций не подвергалась риску, а для этого им может потребоваться инвестировать дополнительные ресурсы для выделения и поддержки ИБ организаций.

Провайдеры услуг должны сообщать о физических, логических и других механизмах обеспечения безопасности (включая менеджмент инцидентов (и слабый мест) ИБ) организациям и согласовывать с организациями применимость механизмов обеспечения безопасности при активации плана на случай ЧС. Помещения и оборудование для восстановления после ЧС необходимо подвергнуть оценке, чтобы убедиться, что они соответствуют требованиям организаций к защите.

Для обеспечения выполнения соответствующих требований безопасности провайдеры услуг должны придерживаться требований ИСО/МЭК 27001 [11] и ИСО/МЭК 27002 [12].

А.7.2 Изолирование систем информационно-коммуникационных технологий

Провайдеры услуг должны обеспечить, чтобы информация системы ИКТ одной организации не была доступна или не стала известна системе ИКТ другой организации, если только это не разрешено. Провайдеры услуг должны создать средства для идентификации и физического и логического изолирования размещенных в их помещениях различных систем ИКТ, которые:

a) поддерживают и сопровождают различные внешние поставщики;

b) абонированы разными организациями.

А.7.3 Ограничение и разделение персонала

Провайдеры услуг в своих помещениях для восстановления при необходимости должны создать средство для идентификации и ограничения доступа различного персонала к системам ИКТ и информации для обеспечения того, чтобы:

a) существовали ограничения физического доступа к помещениям, вмещающим системы ИКТ. Например, системы ИКТ с разными требованиями защиты должны быть размещены в разных сооружениях или участках/помещениях, чтобы могли быть надлежащим образом реализованы средства физического контроля доступа;

b) рабочие участки, используемые персоналом провайдера услуг, организации и поставщика, были спланированы и спроектированы с учетом конфиденциальности и секретности информации, которые в этом случае являются главными требованиями при проектировании, например, применительно к сооружениям и (или) выделенным отдельным участкам/помещениям для использования персоналом различной принадлежности.

А.7.4 Передача данных

Провайдеры услуг должны обеспечить поддержку целостности и конфиденциальности данных организации для восстановления после ЧС во время передачи (электронным или физическим способом) на площадку для восстановления после ЧС и с нее с учетом договорных обязательств перед организациями.

А.7.5 Менеджмент инцидентов информационной безопасности

Провайдеры услуг должны обеспечить, чтобы обо всех инцидентах ИБ и слабых местах безопасности быстро сообщалось соответствующим органам и принимались необходимые меры. Должна существовать полностью совместимая с ГОСТ Р ИСО/МЭК ТО 18044 схема менеджмента инцидентов ИБ.

A.7.5.1 Процедуры

Должна быть установлена формальная совокупность процедур для разрешения вопроса инцидентов (и слабых мест) ИБ (включая физические). Она должна охватывать:

a) обнаружение всех инцидентов (и слабых мест) ИБ и взаимосвязанные процедуры и пути их распространения;

b) сообщение обо всех инцидентах (и слабых местах) ИБ и их регистрацию;

c) регистрацию реагирования, принятых предупредительных и корректирующих мер;

d) периодическую оценку всех инцидентов (и слабых мест) ИБ;

e) извлечение уроков из проверок инцидентов (и слабых мест) ИБ и внесение усовершенствований в обеспечение безопасности и схему менеджмента инцидентов (и слабых мест) ИБ.

А.7.5.2 Критерии оценки

Все инциденты (и слабые места) ИБ необходимо оценивать, когда нужно, путем изучения журналов регистрации. Должны быть созданы критерии оценки инцидентов (и слабых мест) ИБ и (или) реагирования персонала на основе:

a) обнаружения: Как был обнаружен инцидент (или слабое место) ИБ? Могут ли параметры обнаружения быть улучшены с помощью технических мер или иным способом?

b) уведомления: Как было сообщено об инциденте (или слабом месте) ИБ соответствующему персоналу? Были ли проинформированы о сложившейся ситуации все затронутые стороны? Существуют ли альтернативные и более эффективные каналы оповещения и предупреждения?

c) реагирования: Как принимались решения и осуществлялось реагирование? Могут ли быть сделаны дальнейшие усовершенствования для улучшения процесса принятия решений?

d) эффективности: Были ли надлежащими оценки инцидентов (или слабых мест) ИБ и (или) взаимосвязанного ущерба? Было ли эффективным реагирование, например, с точки зрения сдерживания или предотвращения дальнейших инцидентов (или слабых мест) ИБ и (или) взаимосвязанного ущерба?

А.8 Активация и дезактивация плана восстановления после чрезвычайной ситуации

А.8.1 Общая информация

Провайдеры услуг должны вместе с организациями установить условия и процедуры активации и дезактивации услуг по восстановлению после ЧС.

Организации вместе со своими провайдерами услуг (с учетом договорных обязательств провайдера услуг перед организацией) должны поддерживать резервные копии планов, процедур на случай ЧС/аварии и другой важной информации (такой, как списки контактных данных или «дерево звонков») для осуществления менеджмента ЧС и аварий.

А.8.2 Предварительные соглашения

Для предотвращения путаницы и разногласий провайдеры услуг должны обеспечить, чтобы между ними и организациями были установлены предварительные соглашения, в обязательном порядке задокументированные и доведенные до уполномоченного персонала. Они должны включать:

a) список уполномоченных представителей организации, которые могут активировать или дезактивировать абонированные услуги;

b) принятые между представителями провайдера услуг и организации средства связи для уведомления, подтверждения, активации и дезактивации абонированных услуг;

c) условия, в силу которых организация может активировать или дезактивировать абонированные услуги;

d) протокол уведомления любой стороны об уходе или изменениях в составе основного персонала (чтобы принять меры предосторожности против неправомерной активации и т.д.);

e) список персонала организации, которому разрешен доступ к помещению для восстановления ИКТ после ЧС после активации плана.

А.8.3 Уведомление

Провайдеры услуг должны обеспечить, чтобы заключаемые с организациями соглашения включали при необходимости приведенные ниже процедуры уведомления:

a) первоначальное уведомление представителями организации представителей провайдера услуг;

b) подтверждение со стороны представителей провайдера услуг представителям организации;

c) уведомление персонала провайдера услуг, непосредственно вовлеченного в предоставление абонированных услуг, в целях достижения его готовности;

d) уведомление внешних поставщиков провайдера услуг, вовлеченных в предоставление абонированных услуг, в целях достижения их готовности;

e) консультацию с представителями организации по вопросу одной из следующих линий действий:

1) продолжать оставаться в состоянии готовности;

2) прекратить уведомление;

3) активировать абонированные услуги в течение заранее определенного периода времени.

Вся связь между представителями провайдера услуг и организации на этапе уведомления должна осуществляться посредством заранее согласованных между провайдерами услуг и организациями средств связи.

А.8.4 Инициирование услуг

Провайдеры услуг должны обеспечить, чтобы заключаемые с организациями соглашения включали при необходимости приведенные ниже процедуры активации абонированных услуг:

a) информирование руководства провайдера услуг об активации услуг организацией;

b) получение необходимых записей из безопасного хранилища (с учетом договорных обязательств перед организациями);

c) приведение в действие персонала провайдера услуг, непосредственно вовлеченного в предоставление абонированных услуг;

d) приведение в действие внешних поставщиков провайдера услуг, вовлеченных в предоставление абонированных услуг;

e) подготовку абонированных услуг, например площадки для восстановления, для передачи занимающемуся восстановлением персоналу организации;

f) передачу абонированных услуг, например площадки для восстановления и оборудования, провайдерами услуг занимающемуся восстановлением персоналу организации.

Время реагирования для каждой из приведенных выше процедур тоже должно быть включено в соглашение с каждой организацией.

А.8.5 Завершение оказания услуг

Провайдеры услуг должны обеспечить, чтобы заключаемые с организациями соглашения включали процедуры, упорядочивающие передачу организациями помещений и оборудования провайдерам услуг, когда услуги предоставлены.

А.9 Обучение и образование

А.9.1 Общая информация

Провайдеры услуг и организации должны обеспечить, чтобы обучение восстановлению ИКТ после ЧС предоставлялось всему персоналу провайдера услуг и привлеченному персоналу организации, в особенности, чтобы весь новый персонал был соответствующим образом обучен, мог принимать на себя и компетентным образом выполнять свои рабочие обязанности. Члены персонала должны быть признаны компетентными, прежде чем им будут поручены рабочие обязанности. Обучение можно проводить при помощи собственного персонала или привлекать третьи стороны. Вводное обучение восстановлению после ЧС должно быть предоставлено всему персоналу, а специальное обучение — персоналу, которому поручены основные обязанности по восстановлению после ЧС.

А.9.2 Обучение персонала провайдера услуг

Провайдеры услуг должны обеспечить «систему», гарантирующую, что весь персонал, непосредственным образом вовлеченный в предоставление услуг организациям по восстановлению ИКТ после ЧС, включая персонал, управляющий физическими мощностями, соответствующим образом обучен и аттестован, а именно:

a) все члены персонала провайдера услуг проходят формальное обучение по восстановлению ИКТ после ЧС и получают образование, соответствующее их ролям в восстановлении организации. Персонал, управляющий физическими мощностями, должен пройти формальное обучение и получить подготовку, соответствующую операционным ролям. Для персонала, выполняющего основные обязанности, необходимо проводить аттестацию обучаемых во время и (или) в конце каждого курса обучения;

b) все учебные занятия необходимо документировать, фиксировать результаты и принимать меры для рассмотрения вопросов касающихся выявленных недостатков.

А.9.3 Обучение персонала организации

Организации должны установить программы для обучения своего персонала, которому будут поручены обязанности во время аварии или ЧС (например, администраторы баз данных, старший персонал в сфере разработки приложений, администраторы средств связи, работники, оказывающие первую помощь, начальники пожарной службы и, возможно, часть старшего персонала из числа пользователей), чтобы обеспечить удовлетворительные результаты во время ЧС/аварии. По аналогичным причинам вовлеченный персонал организации должен также участвовать в учениях, саязанных с планами восстановления после ЧС.

Организации также должны обеспечить, чтобы заместители основного персонала были обучены и участвовали в учениях, связанных с планами восстановления после ЧС, на случай, если основной персонал будет недоступен, когда это потребуется.

Проводимое организацией тестирование, включая имитацию ЧС/аварии, хотя и является ценным, не должно быть единственным элементом формального обучения. Это мероприятие дает практический опыт, но не обеспечивает систематического и тщательного обучения.

А.9.4 Виды обучения

Провайдеры услуг и организации должны обеспечить, чтобы виды предоставляемого для персонала обучения были соразмерны порученным задачам и обязанностям. Виды обучения включают:

a) вводное обучение — для обеспечения базового понимания и осознания;

b) обучение повышенного уровня — для усвоения персоналом специальных знаний и навыков для выполнения порученных задач;

c) постоянное обучение — для поддержки знаний персонала на уровне, отвечающем современным требованиям, и обеспечения его компетентности при выполнении порученных задач;

d) тренинг — для поддержки компетентности и готовности персонала.

А.9.5 Объем и частота обучения

Провайдеры услуг и организации должны составить график соответствующего обучения для всего персонала и поддерживать запись предоставленного обучения, охватывающего:

a) вводное обучение при занятии своей должности — для всего нового персонала;

b) обучение повышенного уровня для подготовки персонала к выполнению ключевых задач — для специального персонала.

Для персонала, выполняющего основные обязанности, обучение необходимо проводить по крайней мере раз в год, а для всего персонала — по мере необходимости, после существенных изменений средств и услуг, которые могут оказывать влияние на предлагаемые организациям услуги.

А.9.6 Оценка

Провайдеры услуг и организации должны обеспечить проведение оценки всего обучения. Оценку персонала необходимо проводить по одному или более из приведенных ниже элементов:

a) понимание и интерпретация персоналом политик, процедур и работы оборудования и мощностей, например отмены физического доступа при увольнении персонала;

b) реагирование персонала на конкретные события (например, на физическое вторжение).

А.10 Тестирование систем ИКТ

Провайдеры услуг должны обеспечить регулярное тестирование всех систем ИКТ, необходимых для восстановления после ЧС, чтобы гарантировать их постоянную возможность поддержи планов восстановления после ЧС.

Тестирование также необходимо проводить в случав каких-либо существенных изменений требований организации и (или) изменений мощностей и возможностей провайдера услуг, влияющих на предоставляемые организациям услуги. Примеры таких изменений включают перебазирование площадок для восстановления после ЧС, существенные модернизации систем ИКТ или подготовку новых систем ИКТ.

А.11 Планирование обеспечения непрерывности бизнеса для провайдеров услуг по восстановлению ИКТ после чрезвычайной ситуации

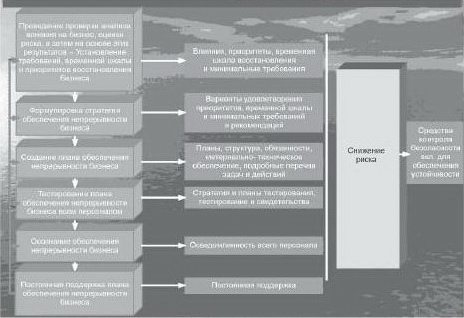

Конечным результатом этой работы провайдеров услуг должны быть создание, тестирование, поддержка и обновление планов обеспечения непрерывности бизнеса, охватывающих все деловые функции. Однако провайдеры услуг не должны переходить непосредственно к созданию планов без соответствующей важной предварительной работы. Провайдеры услуг должны сначала идентифицировать свои деловые приоритеты, а затем верную и наиболее рентабельную стратегию обеспечения непрерывности бизнеса, соответствующую их деловой среде. Только когда у провайдеров услуг будут согласованные стратегии обеспечения непрерывности бизнеса и, таким образом, понимание наилучшего пути вперед, они должны создавать, тестировать и использовать планы обеспечения непрерывности бизнеса, а также осуществлять менеджмент рисков, чтобы и далее снижать вероятность необходимости активации планов и (или) уменьшать влияние ЧС или аварии, если таковые произойдут. Общий подход, которому рекомендуется следовать при планировании обеспечения непрерывности бизнеса, приведен на рисунке А.1.

Рекомендуемый подход состоит из ряда отдельных этапов, вместе направленных на достижение обстоятельного и жизнеспособного плана обеспечения непрерывности бизнеса, который будет полностью отвечать требованиям бизнеса провайдеров услуг в случае ЧС или аварии. Эти этапы таковы:

a) установление требований, временной шкалы и приоритетов восстановления бизнеса (включая первоначальное проведение анализа влияния на бизнес и оценки риска);

b) формулировка стратегии обеспечения непрерывности бизнеса;

c) создание плана обеспечения непрерывности бизнеса;

d) тестирование плана обеспечения непрерывности бизнеса;

e) осознание всем персоналом обеспечения непрерывности бизнеса;

f) постоянная поддержка плана обеспечения непрерывности бизнеса;

g) снижение риска.

Первые пять этапов являются последовательными. Когда план впервые создается и тестируется, мероприятия шестого этапа осуществляют через каков-то время, проводят через регулярные интервалы, а также после существенных изменений, которые могут оказать влияние на действенность планов, возвращаясь к любому другому этапу в целях корректировки при необходимости. Седьмой этап проводят параллельно другим этапам.

Рисунок А.1 — Подход к планированию обеспечения непрерывности бизнеса

А.12 Документация и периодический пересмотр

Все созданные политики, планы и положения должны быть задокументированы. Персоналу соответствующего уровня должно быть поручено обеспечение периодического пересмотра и обновление каждого документа. Система менеджмента конфигурации должна быть использована для поддержки текущих версий документов, а также, например, для создания инвентаризационных описей активов и программного обеспечения.

____________

1) «Системы» формируются из интегрированных и взаимодействующих компонентов процессов, ресурсов и реализованных элементов (таких, как техническая реализация средств контроля или практических приемов) для достижения заявленной цели.